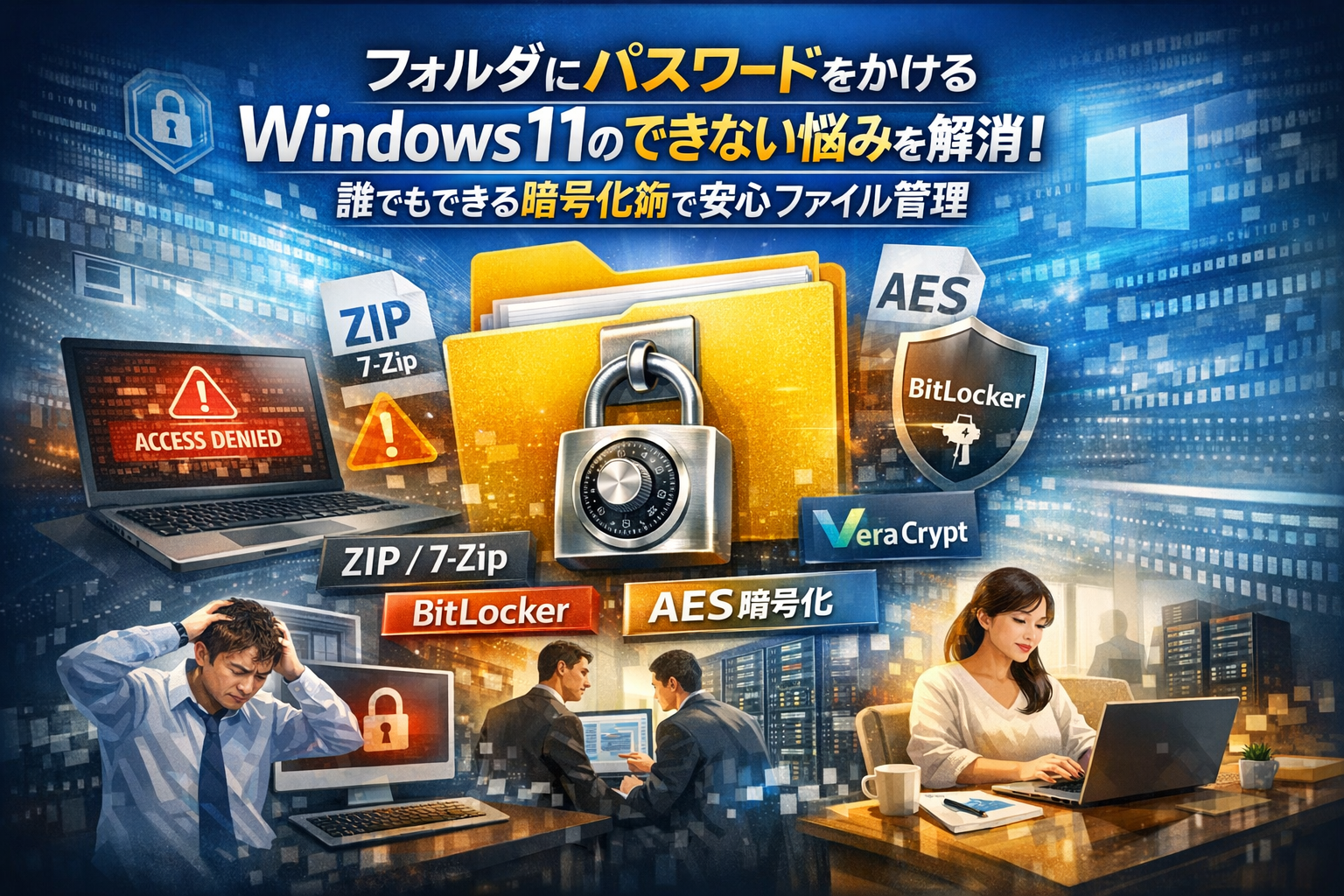

フォルダにパスワードをかけるWindows11の設定で行き詰まり、「詳細設定がない」「Homeだからできないのか」と画面とにらめっこしているなら、その時間自体がリスクです。Windowsにはフォルダ単体にパスワードをかける標準機能は基本的に存在せず、HomeとProで使える暗号化機能もまったく違います。にもかかわらず、多くの解説は「ZIPで圧縮してパスワードをかける方法」だけを示し、セキュリティレベルや業務フローへの影響をほとんど語りません。結果として、暗号化されていないZIPファイルを「守られている」と誤解して送信したり、BitLockerの回復キー管理を誤ってPCごとロックしたりと、現場で損失が発生しています。この記事では、Windows11HomeとProで本当にできることを切り分けたうえで、ZIP/7zip/AES/BitLocker/VeraCryptなどの暗号化レベルと運用負荷を比較し、在宅勤務の個人PCから経理・人事の共有フォルダまで、ケース別に「どの方法を選べばよいか」を具体的に示します。単なる設定手順ではなく、ユーザーアカウント管理やバックアップ、フリーソフト運用ルールまで一気通貫で整理するので、「フォルダにパスワードをかける」悩みを今日まとめて終わらせたい方にこそ読む価値があります。

- フォルダにパスワードをかけるWindows11で知っておきたい「できない」ポイントとその本音

- フォルダにパスワードをかけるWindows11HomeとProの運命を分けるフォルダ保護術

- フォルダにパスワードをかけるWindows11でZIPフォルダや7zipを使いこなすテクニック集

- フォルダにパスワードをかけるWindows11で選ぶ暗号化レベル徹底比較!ZIP・7zip・BitLocker・話題ソフト勝者は?

- フォルダにパスワードをかけるWindows11で共有フォルダを守る落とし穴と賢い管理術

- フォルダにパスワードをかけるWindows11だけでは守れない!中小企業の現場トラブル実録

- フォルダにパスワードをかけるWindows11で在宅勤務や家族共有PCをガッチリ守る3つのケース

- フォルダにパスワードをかけるWindows11で経理や人事・総務が押さえたい運用手順まるわかり

- フォルダにパスワードをかけるWindows11で専門家が見抜く本当に役立つ判断のツボ

- この記事を書いた理由

フォルダにパスワードをかけるWindows11で知っておきたい「できない」ポイントとその本音

「なんでフォルダにパスワードをかけるボタンがないの?」と感じた時点で、すでにスタート地点は正しいです。ここで遠回りするか、一気に最短ルートで抜け出すかが分かれ目です。

フォルダにパスワードをかけるWindows11の残念な仕様を徹底解説

まず押さえておきたいのは、フォルダそのものに独立したパスワードを設定する機能は、Windows標準では用意されていないという事実です。よくある勘違いは「右クリックのプロパティからどこかにあるはず」という思い込みですが、探しても出てきません。

Windowsが用意しているのは、次のような「別の守り方」です。

-

PCログインパスワードやPINでユーザーアカウントごとに保護

-

ProエディションでのEFS(暗号化ファイルシステム)

-

ドライブ単位でのBitLocker暗号化

-

ZIPや7zipでの圧縮+パスワード

つまり、“フォルダに鍵を付ける”のではなく、“フォルダが入っている箱ごと守る”か“中身を包んで守る”という発想になっています。このズレが、「できない」と感じる一番の原因です。

フォルダにパスワードをかけるWindows11でHomeとProを比較した時の「詳細設定がない」カラクリ

多くの人がつまずくのが、「フォルダのプロパティに暗号化の詳細設定が出てこない」というパターンです。これは不具合ではなく、エディション差による仕様です。

以下の違いを押さえておくとモヤモヤが消えます。

| 項目 | Home | Pro |

|---|---|---|

| フォルダの「内容を暗号化」チェック | 表示されない | 表示される |

| EFSによるフォルダ暗号化 | 利用不可 | 利用可能 |

| BitLocker | 基本的に利用不可 | 標準機能として利用可能 |

Homeで検索しても「詳細設定がない」「チェックが出ない」となる理由は、そもそもその機能が搭載されていないためです。私の視点で言いますと、現場ではここで「自分のPCだけ壊れているのでは」とサポートに駆け込む人がかなり多く、エディションの説明だけで安心されるケースが少なくありません。

フォルダにパスワードをかけるWindows11でよく誤解されるQ&A(ログインパスワードをフォルダー単位で付けたい場合)

よくある誤解を、先に整理しておきます。

- フォルダごとにログインパスワードを付けたい

→ Windowsの標準機能だけでは実現不可。

- 特定フォルダだけ家族に見せたくない

→ 現実的なのは「自分専用ユーザーアカウント+パスワード付きZIPやクラウド」で分離する方法です。

- 共有フォルダにだけ別パスワードを付けたい

→ フォルダ単体ではなく、「ユーザーアカウントとアクセス権限」で制御する設計になります。

ここで大事なのは、「フォルダにパスワード」という発想に縛られないことです。エディションや利用環境によって、PCログイン、ドライブ暗号化、ZIP暗号化、クラウド連携をどう組み合わせるかで、実務的なセキュリティレベルは大きく変わります。次の章以降では、HomeとProで現実的に選べる守り方を、具体的な手順と失敗例まで含めて解説していきます。

フォルダにパスワードをかけるWindows11HomeとProの運命を分けるフォルダ保護術

「同じWindowsなのに、なぜ自分の画面には“暗号化”が出てこないのか」。ここでつまずくかどうかが、情報を守れる会社と守れない会社の分かれ道になります。

私の視点で言いますと、相談の8割は「やり方が分からない」のではなく「エディションの差を知らない」ことから始まります。

フォルダにパスワードをかけるWindows11Homeで「できない」落とし穴に陥る理由

Home版には、Pro版にあるEFS(フォルダ単位の暗号化機能)が搭載されていません。そのため、ネット上の解説にある「プロパティ→詳細設定→内容を暗号化」がそもそも表示されない環境が多数あります。

この仕様を知らないと、次のような袋小路に入りがちです。

-

何度右クリックしても詳細設定が見つからない

-

自分のPCだけおかしいと勘違いして再インストールを検討してしまう

-

フリーソフトを片っ端からダウンロードしてセキュリティを逆に下げる

Home環境で現実的な選択肢は、次の3つに絞られます。

-

パスワード付きZIPや7zipでのファイル単位の暗号化

-

OneDriveなどクラウド側の暗号化とアクセス権管理

-

外付けSSDやUSBをVeraCryptなどでコンテナ暗号化

フォルダに直接パスワードを付ける発想をいったん捨て、「どの箱に入れて守るか」という考え方に切り替えると迷いが減ります。

フォルダにパスワードをかけるWindows11Proが選ばれる理由とEFSやBitLockerの使いこなし方

Pro版がビジネスで選ばれる最大の理由は、EFSとBitLockerという2段構えを使えることです。

| 機能 | 対象範囲 | 向いている場面 |

|---|---|---|

| EFS | 指定フォルダ/ファイル | 部署内サーバー、共有PCでの機密フォルダ |

| BitLocker | ドライブ全体 | ノートPC紛失対策、盗難対策 |

EFSは、指定したフォルダだけを暗号化し、そのWindowsアカウントでログインした人だけが中身を平文で見られる仕組みです。フォルダに鍵を付けるイメージに近く、「経理フォルダだけ強く守る」といった運用と相性が良いです。

一方BitLockerは、ディスクごと金庫に入れるイメージです。ログイン前にPCそのものへのアクセスを塞ぐため、ノートPCを持ち歩く現場では必須に近い防御線になります。

実務では次の組み合わせが安定します。

-

社内の共有サーバーやNASの機密フォルダにはEFS+アクセス権

-

ノートPC本体や外付けディスクにはBitLocker

-

回復キーは紙1枚を共有棚に放置せず、権限を絞ったクラウドやパスワード管理ツールに保管

EFS証明書や回復キーのバックアップを怠ると、「守りを固めたせいで自分たちも復旧できない」という本末転倒になりかねません。

フォルダにパスワードをかけるWindows11でパスワード付きZIPでは防げない境界線

よくある相談が「全部パスワード付きZIPにしているから大丈夫ですよね」というものですが、現場感覚では守れる情報と守れない情報の境界線をはっきりさせておく必要があります。

| 保護手段 | 守れるレベルの例 | 危険になりやすい例 |

|---|---|---|

| パスワード付きZIP | 取引先への一時共有ファイル | 従業員マイナンバー、給与台帳の保管 |

| 7zip AES暗号 | 決算前の資料、見積書一式 | PC紛失時に漏れて困る丸ごとの業務データ |

| BitLocker/EFS | 顧客名簿、給与データ、設計図面 | ほぼ全て(ここまで来てやっと妥当) |

特に注意したいのは、暗号化されていないZIPを「パスワード付き」と思い込んで送ってしまうミスです。圧縮ソフト側で「暗号化方式」や「パスワード設定」の画面をきちんと確認せず、ファイル名だけ変えて安心してしまうケースは珍しくありません。

境界線の目安としては、

-

「紛失したらニュースになりそうな情報」はBitLockerやEFSクラス

-

「メール添付で一時的に渡すだけの資料」はパスワード付きZIPや7zip

-

フォルダごと長期保管する重要データは、Proエディション+暗号化+アクセス権設計をセットで考える

この3段階を会社として決めておくと、Home環境でも無理なく実務を回しやすくなります。

フォルダにパスワードをかけるWindows11でZIPフォルダや7zipを使いこなすテクニック集

「とりあえずパスワード付きZIPにしておけば安全」と思い込んだ瞬間から、情報漏えいリスクは静かに動き出します。ここからは、Windows標準のZIPと7zipをどう使えば、現場で本当に守れるのかを絞り込んで解説します。

フォルダにパスワードをかけるWindows11でZIPフォルダの基本手順と「パスワード設定できない」ワナ

まず押さえたいのは、Windowsの標準機能だけではZIPにパスワードを付けられない点です。右クリックで圧縮フォルダを作成しても、パスワード入力画面は出ません。この仕様を知らずに「ZIPにした=守れた」と誤解するケースが、経理や人事で頻発しています。

パスワード付きZIPにするには、専用ソフトが必要です。標準機能でできるのは、あくまで無防備なZIP作成だけです。

よくある勘違いを整理すると次の通りです。

| 状況 | 実際の状態 | リスク |

|---|---|---|

| 標準の送る→圧縮(zip)フォルダ | パスワードなしZIP | 誰でも開封可能 |

| パスワード入力画面が出ない | 仕様どおりの動作 | 設定ミスだと誤解し作業が止まる |

| ファイル名だけぼかしてZIP送付 | 中身は平文 | メール誤送信で即アウト |

私の視点で言いますと、現場でまずやるべきは「標準ZIPには鍵がない」という事実を社内に共有することです。ここを放置すると、どれだけ厳しいルールを作っても穴が空いたままになります。

フォルダにパスワードをかけるWindows11と7zipでAES暗号や圧縮レベルを使い分けるコツ

実務でおすすめしやすいのが無料の7zipです。ZIPだけでなく7z形式にも対応し、AES方式の強い暗号が使えます。最低限押さえたい設定ポイントは3つです。

-

圧縮形式: ZIPか7z

- 相手がWindowsだけなら7zでも可

- 取引先やMac混在ならZIPが無難

-

暗号化方式: AES-256を選択

-

「ファイル名を暗号化」にチェックし、一覧だけ見えてしまう状態を防ぐ

さらに、圧縮レベルの選び方もポイントです。

| 圧縮レベル | 向いているケース | 体感速度 |

|---|---|---|

| 高速 | 社内共有用の一時保管 | 速いがサイズは大きめ |

| 標準 | 日常的な請求書や見積書 | バランス重視 |

| 最大 | アーカイブやバックアップ | 時間はかかるがサイズ最小 |

作業後は、元のフォルダやファイルを削除し、ごみ箱も空にします。暗号化ファイルだけ守っても、元データがデスクトップに残っていては意味がありません。

フォルダにパスワードをかけるWindows11で7zipパスワードが効かない時の即チェックポイント

「7zipでパスワードを設定したのに、なぜかそのまま開けてしまう」という相談も多くあります。実は設定ミスか、確認方法の誤りであることがほとんどです。迷ったら次の3点を順番に確認してください。

-

圧縮したファイルを開いているか

元のフォルダを開いて「パスワードが効いていない」と勘違いしていないかを確認します。必ずZIPまたは7zファイル側をダブルクリックしてテストします。 -

暗号化方式の選択ミスがないか

7zipのダイアログで、暗号化方式がAES-256以外になっていないかを確認します。ZIPCryptoは古い方式で、ツールによってはパスワードを無視して展開されるケースもあります。 -

パスワード入力を求められる環境で検証しているか

同じPC・同じユーザーアカウントだと、キャッシュの影響で動作が分かりにくいことがあります。可能なら別PCや別ユーザーで確認すると、設定の是非がはっきりします。

補足として、中小企業の現場でよくあるのは「7zipで作ったと思い込んでいるが、実際は標準ZIPで再圧縮されている」パターンです。メール添付前に、拡張子とプロパティを確認し、7zipで作成したファイルがそのまま送られているかをチェックする習慣を付けておくと安心です。

フォルダにパスワードをかけるWindows11で選ぶ暗号化レベル徹底比較!ZIP・7zip・BitLocker・話題ソフト勝者は?

「とりあえずパスワード付きZIP」で済ませていると、ある日まとめて破られる側に回ります。ここでは、家庭用PCから経理・人事の機密ファイルまで、本当に守りたいデータごとにどこまで暗号化レベルを上げるべきかを整理します。

フォルダにパスワードをかけるWindows11とZip暗号・AES暗号・BitLocker・VeraCryptの強さを検証

まず、代表的な方式をざっくり比較しておきます。

| 手段 | 主な暗号方式 | 想定用途 | 強さイメージ |

|---|---|---|---|

| Windows標準ZIP | 古いZip暗号(ZipCryptoなど) | 軽い資料共有 | 低 |

| 7zip(AES設定) | AES-256 | 請求書・社外共有 | 中〜高 |

| BitLocker | AES系(ハードウェア連携) | PC丸ごと・外付けディスク | 高 |

| VeraCrypt | AESほか複数から選択 | 持ち出し用「金庫」 | 高 |

ポイントは次の3つです。

-

パスワード付きなら何でも安全ではない

標準ZIPの古い暗号は、総当たり攻撃ツールが出回っており、短いパスワードは現実的時間で破られるリスクがあります。

-

AESと名前が付くものは別物扱いで考える

7zipでAES-256を選び、十分長いパスワードにすれば、攻撃側にとっては桁違いにコストが上がります。

-

「紛失対策」と「メール送信用」は分けて設計する

ノートPCやUSB紛失対策にはBitLockerやVeraCryptが向き、メール添付には7zipのAES暗号付きが現実的です。

私の視点で言いますと、中小企業の現場では「社外メールは7zipのAES」「社内PCと外付けディスクはBitLocker」という二段構えにすると、コストと効果のバランスが取りやすくなります。

フォルダにパスワードをかけるWindows11のフリーソフト選びで絶対に避けたいNG集

フリーソフトの選び方を間違えると、導入した瞬間から“新しいリスク”が増えます。最低限、次は避けるべきです。

-

更新が止まっている暗号化ソフト

数年更新なし=脆弱性対応なしと見てよいです。公式サイトの更新履歴とOS対応状況を必ず確認します。

-

独自方式で中身がブラックボックスのもの

「当社独自超強力暗号」をうたうソフトは、検証されていない方式のことが多く、将来の復旧性も読めません。AESやBitLockerなど、方式が公開・検証されているものを選びます。

-

パスワード保存機能がブラウザ並みにザルなもの

ソフト内に平文や弱い保護でパスワードを保存するタイプは、乗っ取られた瞬間に金庫ごと丸裸になります。

-

社内ルールと衝突するもの

フリーソフト全面禁止の会社でこっそり導入すると、情報システム側がバックアップも復旧もサポートできず、本人不在でファイルが開けない“暗号化迷子”が発生します。

フリーソフトを選ぶときは、「暗号方式」「更新頻度」「復旧方法(マスターキーや復旧キーの扱い)」の3点を、公式ドキュメントで必ず事前確認しておくと安全度が大きく変わります。

フォルダにパスワードをかけるWindows11でパフォーマンスやバックアップを意識した新戦略

暗号化は「強ければ強いほど良い」わけではなく、パソコンの動作やバックアップとの相性も無視できません。

1 パフォーマンスへの影響

-

BitLockerやVeraCryptは、ディスク丸ごと暗号化するため、古いPCやHDD環境だと体感できるレベルで読み書きが遅くなることがあります。

-

大容量のDTPデータや動画編集データを扱うPCでは、OSが入ったCドライブだけBitLocker、作業データ用SSDは平文+NAS側を暗号化など「どこを暗号化するか」を分けると快適さを保ちやすくなります。

2 バックアップとの相性

-

暗号化された状態でバックアップすると、「パスワードや回復キーを失った瞬間にバックアップごとアウト」という構造になります。

-

特にBitLockerの回復キーを紙で印刷して共有棚に放置するケースは、盗難時は誰でも復旧できるのに、肝心なときには行方不明という最悪パターンを生みます。

新戦略としておすすめしやすいのは次の組み合わせです。

-

日常バックアップは、社内NASやクラウドに平文のファイルで保存(アクセス権で保護)

-

ノートPC本体と外付けディスクはBitLockerやVeraCryptで紛失対策として暗号化

-

社外にメールで渡すときだけ、7zipのAES暗号+別経路でパスワード送付

このように、「どの場面で何を守りたいか」を分解して暗号化レベルを決めると、無駄に遅いPCにもならず、バックアップ破綻も避けやすくなります。

フォルダにパスワードをかけるWindows11で共有フォルダを守る落とし穴と賢い管理術

「フォルダに鍵をかけたい」のに、実際に穴だらけなのが共有フォルダです。鍵そのものより、誰の鍵でどこまで開くかを設計できるかどうかが、情報漏えいを分けます。

フォルダにパスワードをかけるWindows11のユーザーアカウント管理で叶える共有フォルダ防衛術

共有フォルダを守る基本は、追加ソフトではなくユーザーアカウント管理とアクセス権限です。

まず押さえたいポイントは次の3つです。

-

PCを共有していても、ユーザーごとのログインIDとパスワードを必ず分ける

-

「来客用」「共用PC」では、機密フォルダをそもそも見せない設計にする

-

管理者アカウントで日常作業をしない

よくある失敗は、1つの共通アカウントで社内全員がログインしているケースです。この状態だと、どれだけフォルダ側でパスワードや暗号を工夫しても、鍵を配り歩いているのと同じになります。

ユーザーアカウント設計のイメージを簡単に整理すると次のようになります。

| 利用者 | アカウント方針 | アクセス権の基本 |

|---|---|---|

| 経理・人事 | 個人ID必須 | 部署フォルダ+共通のみ |

| 一般社員 | 個人ID推奨 | 自部署+全社共有 |

| アルバイト・派遣 | 期間限定ID | 必要最小限の共有のみ |

| 来客PC | ゲスト相当 | 社内共有は見せない |

私の視点で言いますと、中小企業で情報漏えいが起きた案件のかなりの割合は、暗号化の不足よりアカウント使い回しが原因でした。

フォルダにパスワードをかけるWindows11で社内LANやNASの権限設定で見える「危ない部署フォルダ」と守り方

社内LANやNAS(共有ハードディスク)では、見えてはいけないフォルダが見えている状態が一番危険です。特に以下のような名前のフォルダは要注意です。

-

経理

-

人事

-

給与

-

顧客名簿

-

契約書

これらが「社内全員から見える」状態になっていないか、まず確認します。

| チェック項目 | 危ない状態 | 理想の状態 |

|---|---|---|

| 経理フォルダ | 全員が参照可 | 経理メンバーのみ |

| 人事フォルダ | パートも閲覧可 | 人事+役員のみ |

| 顧客情報 | フォルダごとコピー可 | 参照のみ権限など |

| 部署共有 | 退職者もアクセス可 | 退職時に即削除 |

守り方の基本ステップは次の通りです。

- NASやファイルサーバーの管理画面で「共有」一覧を確認

- 部署ごとに必要なフォルダとメンバーを洗い出す

- 不要な「Everyone」「Authenticated Users」権限を外す

- 参照だけでよい人は読み取り専用にする

ZIPや暗号化ソフトでの保護に飛びつく前に、権限の棚卸しを1回やるだけでも、漏えいリスクは大きく下がります。

フォルダにパスワードをかけるWindows11で退職者や外部共有時に直面するトラブルとベストな対応例

退職者や外部パートナーとの共有で目立つのは、次の3パターンです。

-

退職後もNASアカウントが生きていて、古いPCからアクセスできてしまう

-

外部向けに作った共通IDを社内でも使い回し、誰が何を取ったか追えない

-

ZIPパスワードだけで外部共有し、メール誤送信で一発アウト

これを防ぐための「最低限やるべきこと」を整理します。

-

退職時チェックリストに

- Windowsアカウント

- NASアカウント

- クラウド(OneDriveやGoogleドライブなど)

の停止を入れる

-

外部共有は

- 期限付きの共有リンク

- ダウンロード禁止オプション

を使えるクラウドサービスを優先

-

ZIPパスワードを使う場合は

- パスワードを別チャネル(チャットや電話)で伝える

- 同じパスワードを使い回さない

社内の感覚では「そこまでやるのは面倒」と感じるかもしれませんが、一度情報が外に出ると回収はほぼ不可能です。フォルダへのパスワード設定は大事ですが、その前後のアカウント管理と共有ルールをセットで整えることで、ようやく実戦レベルの防御になります。

フォルダにパスワードをかけるWindows11だけでは守れない!中小企業の現場トラブル実録

「パスワードさえ付けておけば安心」と思った瞬間から、情報漏えいへのカウントダウンが始まることがあります。ここでは、実際の中小企業で起きがちな失敗パターンだけをギュッとまとめます。

フォルダにパスワードをかけるWindows11で暗号化なしZIPを送ってしまった実例あるある

請求書や給与データをZIPで圧縮し、「パスワードは別メールで送ります」と運用している会社は少なくありません。ところが、次のような勘違いが非常に多いです。

-

ZIPにパスワードを設定していないのに、件名だけ「パスワード付き」として送信

-

Windowsの圧縮フォルダを作成しただけで、暗号化されたと誤解

-

過去に7zipで作った暗号化ZIPと、標準ZIPをごっちゃにして運用

結果として「ロックされているつもりの素のファイル」がメールで世界に出ていくことになります。

現場で頻発する原因は、操作の違いが目に見えないことです。エクスプローラー上はどちらも同じZIPアイコンに見えるため、担当者が変わった瞬間にミスが起きます。最低限、次のようなルールを紙1枚で共有しておくと事故が激減します。

-

暗号化に使うソフト名と手順を1パターンに固定

-

パスワード設定画面のスクリーンショットをマニュアルに残す

-

テスト用ZIPを自分の私用アドレスに送り、第三者PCで開けるか確認

「パスワード付き」と思い込んだまま数年運用していたケースもあるため、一度は社内で実験してみる価値があります。

フォルダにパスワードをかけるWindows11とBitLocker回復キーの超意外なリスクとは

ノートPC紛失対策としてBitLockerを有効化する会社は増えていますが、フォルダの保護より前に「回復キーの管理」でつまずきがちです。中小企業で見かける典型パターンは次の2つです。

-

回復キーを印刷して共有棚に保管し、誰でも撮影できる状態

-

一人の担当者の個人メールにだけ保存しておき、その人の退職とともに行方不明

この状態は、鍵付き金庫を用意して鍵をホワイトボードに貼っているのと同じです。

回復キーの現実的な保管先の例を整理すると、次のようになります。

| 保管方法 | メリット | 主なリスク |

|---|---|---|

| 紙で金庫保管 | オフラインで安全 | 金庫の鍵管理が別途必要 |

| 社内の権限制御された共有フォルダ | 共有しやすい | 権限設定ミスで誰でも閲覧の恐れ |

| MicrosoftアカウントやAzure ADに紐付け | PC入れ替え時も追跡しやすい | アカウント削除で参照不可になる可能性 |

PC・クラウド・回線をまとめて支援している私の視点で言いますと、BitLockerを使うなら、導入時のチェックリストに「回復キーの棚卸し」を必ず入れておくべきです。年1回、誰がどこに保管しているかを確認するだけで、「暗号化したせいで業務が止まる」リスクをかなり抑えられます。

フォルダにパスワードをかけるWindows11でフリーソフト禁止が裏目に出る理由とリアルな運用規定

情報システム担当が「フリーソフト全面禁止」の旗を掲げた結果、逆にセキュリティレベルが下がる現場もあります。よくある流れは次の通りです。

-

7zipや暗号化ソフトのインストールを禁止

-

標準ZIPしか使えないため、暗号化機能のない圧縮だけで運用

-

それでも「パスワード付きで送ってください」と取引先から言われ、件名だけパスワード付きにして送信

ここでは「禁止」ではなく、「許可するソフトを限定して管理する」という発想に切り替えると現実的です。小さな会社でも取り入れやすい運用規定の例を挙げます。

-

暗号化に使ってよい圧縮ソフトを1〜2種類だけ指定

-

ダウンロード元URLとバージョンを明示し、勝手なアップデートは禁止

-

経理・人事など機密度の高い部署だけにインストールを限定

-

年1回、パスワード付きZIPを実際に開くテストを全員で実施

「フリーソフトだから危険」なのではなく、「誰が何をどう使っているか分からない状態」が危険です。ソフトウェアそのものよりも、ルールと教育の方がセキュリティの差を大きく生みます。

フォルダにパスワードをかけるWindows11で在宅勤務や家族共有PCをガッチリ守る3つのケース

在宅勤務や家族共有PCでは、「会社レベルのセキュリティ」と「日常の使いやすさ」の両立がカギになります。ここでは現場で実際に機能している3パターンに絞って整理します。

フォルダにパスワードをかけるWindows11にユーザーアカウントやZIP・クラウド活用の境界線を知る

まず押さえたいのは、フォルダ単体に鍵を付けるよりアカウント設計で分ける方が安全でシンプルという点です。

代表的な守り方を整理すると次のようになります。

| ケース | 主な手段 | 向いている人 | 注意点 |

|---|---|---|---|

| 家族とPC共有 | ユーザーアカウント分離+PIN | 家族全員 | アカウント共有は厳禁 |

| ファイル一時共有 | パスワード付きZIPや7zip | 相手がWindows中心 | パスワードは別経路で送る |

| 長期保管・在宅勤務 | クラウドストレージの共有設定 | テレワーク利用者 | アクセス権を定期確認 |

迷ったら「保存用はクラウド」「送付用はZIP」「PC内の見られたくない情報はアカウント分離」と覚えると運用が崩れにくくなります。私の視点で言いますと、フォルダに凝ったパスワード機能を入れるより、この3点を徹底した方がトラブルは確実に減ります。

フォルダにパスワードをかけるWindows11で子ども・家族から“見られない”ための必須テク

家族から中身を見られたくない場合は、「ログインできない仕組み」を作るのが近道です。

-

家族用と自分用でWindowsユーザーアカウントを分ける

-

自分のアカウントにPINまたはパスワードを必ず設定

-

OneDriveやGoogleドライブに仕事フォルダを置き、自分のアカウントだけで同期

-

どうしても同一アカウントを使う場合は、見られたくないフォルダを7zipでAES暗号付き圧縮し、元フォルダは削除

よくある失敗は「デスクトップに大事なフォルダを置いたままにする」ことです。エクスプローラーを開けば丸見えなので、少なくともユーザーフォルダ直下やドキュメント配下に退避し、クラウドと組み合わせて管理する方が安心です。

フォルダにパスワードをかけるWindows11HomeでノートPC紛失を想定した守り方

HomeエディションはEFS暗号化が使えないため、「フォルダ単位で完結させよう」とすると限界があります。ノートPC紛失を前提にするなら、発想を次のように切り替えた方が安全です。

-

大事なデータはローカルに置かず、クラウドストレージに保存

-

クラウド側は必ず多要素認証を有効化

-

外付けSSDやUSBメモリを使う場合は、VeraCryptなどでボリューム暗号化

-

メール添付が必要なときだけ、7zipでパスワード付きZIPを作成し、パスワードはSMSやチャットで別送

紛失対策で重要なのは、盗まれたPCそのものに「見られて困るデータを残さない」ことです。Home環境しかない状況では、クラウド+暗号化済み外付けドライブ+アカウント保護の3点セットをベースに組み立てると、現実的な負担でしっかり守れます。

フォルダにパスワードをかけるWindows11で経理や人事・総務が押さえたい運用手順まるわかり

給与データや請求書を扱う部署は、「とりあえずパスワード付きZIP」に頼った瞬間からリスクゲームが始まります。ポイントはテクニックではなく、部署ごとのルールを“紙1枚で説明できるレベル”まで整理することです。

フォルダにパスワードをかけるWindows11で部署ごとの保護レベル設定はどうする?

まず、どの部署でどこまで守るかを決めないと、現場は迷走します。よくあるレベル分けを整理すると次のようになります。

| 部署/データ例 | 推奨レベル | 具体的な保護方法例 |

|---|---|---|

| 人事(給与・評価) | 最重要 | 部署専用共有フォルダ+アクセス権制御+暗号化ドライブ(BitLocker) |

| 経理(元帳・請求書) | 高 | 部署共有フォルダ+アクセス権制御+パスワード付きZIPは社外送付時のみ |

| 総務(契約書・社内規程) | 中 | アクセス権制御+クラウド共有リンクの有効期限設定 |

| 一般部門(議事録など) | 低〜中 | 共通フォルダ+権限の読み取り限定 |

私の視点で言いますと、「誰がどのPCから、どのフォルダに触れるか」だけをまず1枚の一覧にすると、一気に整理が進みます。その上で、Windowsのユーザーアカウントと共有フォルダのアクセス権を合わせて調整するのが、現場で破綻しないやり方です。

フォルダにパスワードをかけるWindows11とパスワード付きZIPの限界、そしてメール送付ルールの新常識

未だに多いのが「暗号化していないZIPを、パスワード付きだと思い込んで送る」ミスです。これは、圧縮ソフト側で暗号方式を選ばずにZIPを作成してしまうことが原因です。

社外メール送付の現実的なルールは、次の3点を押さえると事故が激減します。

-

ZIPは“例外的に使う手段”と位置づける

-

送付ファイルは可能ならクラウドストレージの共有リンク+有効期限+ダウンロード制限を優先

-

どうしてもZIPを使う場合は

- AES方式の暗号を使用

- パスワードは別経路(電話やチャット)で送信

- 共通パスワードの使い回し禁止

パスワード付きZIPは、盗まれたときの最後の壁でしかありません。「誰に」「どの手段で」「いつまでアクセスさせるか」をコントロールすることが、今のメール送付ルールの新常識になりつつあります。

フォルダにパスワードをかけるWindows11の運用チェックリストで年次見直しも安心

経理や人事・総務がやるべきことは、難しい設定よりも「毎年きちんと見直す仕組み」を持つことです。年次決算や人事異動のタイミングで、次のチェックリストを回すと、安全性が一段上がります。

-

アクセス権

- 退職者アカウントが残っていないか

- 部署異動者が古い部署フォルダを見られないか

-

パスワード・暗号

- 共通パスワードを1年以上変えていないZIP運用がないか

- BitLockerの回復キーの保管場所が明確か(共有棚に紙を放置していないか)

-

保存場所

- 個人PCにのみ保存された重要ファイルがないか

- クラウドとローカルのどちらを“正式版”として扱うかが決まっているか

-

バックアップ

- 給与・会計データのバックアップが複数世代あるか

- 復旧テストを直近で実施したか

このチェックを「Excelテンプレートやスプレッドシートで定期実施」しておくと、担当者が変わっても運用が継続できます。ツール選びより先に、このチェックリストを回す文化を作ることが、本気で情報を守りたいバックオフィスの近道になります。

フォルダにパスワードをかけるWindows11で専門家が見抜く本当に役立つ判断のツボ

「どの方法が一番安全か」よりも、「どの方法なら現場で回るか」を先に決めた方が、結果としてセキュリティも業務効率も上がります。ここでは、ツール選びではなく判断軸を整理します。

フォルダにパスワードをかけるWindows11で業務フローや通信環境まで目を向けるべき理由

同じ暗号化でも、メール添付中心の職場と、Teamsやクラウド共有中心の職場では最適解が変わります。例えば経理が毎月請求書を送る場面を考えると分かりやすいです。

| 視点 | 弱い運用例 | 現実的な改善例 |

|---|---|---|

| 送付方法 | 暗号化なしZIPを「パスワード付き」と誤解 | AES対応ZIP+パスワード別送 |

| 保管方法 | 社内共有フォルダが全員閲覧可 | 部署別権限+バックアップ |

| 端末環境 | 自宅PCにファイル置きっぱなし | クラウド保管+ローカル最小限 |

業務フローとPC環境を無視して「とりあえずパスワード付きZIP」を導入すると、結局パスワード共有が雑になり、レベルだけ高い「形だけセキュリティ」になりがちです。私の視点で言いますと、まずはどこで作り、どこに置き、誰が開くかを紙に書き出してからツールを決めるのがおすすめです。

フォルダにパスワードをかけるWindows11でHome環境だけの会社が選びたい守り方とポイント

Homeエディションのみの会社は、EFSが使えず「詳細設定がない」「できない」でつまずきやすいですが、やるべき順番を整理すると迷いにくくなります。

-

PCログインの強化

- ユーザーアカウントを個人単位で分ける

- PINとMicrosoftアカウントでログイン管理

-

共有と権限の整理

- 共有フォルダはNASやクラウドを前提にする

- 部署別のアクセス権限を決めてからフォルダを作成

-

持ち出し対策

- 外付けドライブはBitLocker To Goや専用ツールで暗号化

- メール添付はAES対応ZIPかオンラインストレージリンクに統一

Home環境では「フォルダそのものにパスワード」より、アカウント管理+暗号化ZIP+クラウドの組み合わせが現実解になりやすいです。

フォルダにパスワードをかけるWindows11でITやセキュリティのプロに相談すべき分岐点

自力対応で済む範囲と、専門家を入れた方が結果的に安く安全になるラインも押さえておきたいところです。

自社対応で十分なケース

-

在宅勤務者の家族からのぞき見を防ぎたい

-

少人数チームで、特定のフォルダだけ簡易保護したい

-

既にクラウドストレージを使っており、権限の基本は整っている

専門家に相談した方がいいサイン

-

経理・人事・顧客情報など、漏洩すると賠償リスクが高いデータを扱う

-

退職者や外部委託先が多く、アクセス権の棚卸しが追いついていない

-

BitLockerやVeraCrypt、NASのアクセス権など複数の仕組みが絡み、誰も全体像を把握できていない

この分岐点を超えたのに「無料ソフトを入れてしのぐ」方向へ行くと、回復キー紛失やパスワード共有漏れといった致命的な事故につながりやすくなります。ツール単体ではなく、業務フローと人の動きまで含めて設計する視点を持てるかどうかが、プロに任せるタイミングの判断材料になります。

この記事を書いた理由

著者 – 村上 雄介(newcurrent編集部ライター)

中小企業のIT支援をしていると、「フォルダにパスワードをかけたいのに、Windows11の画面にそれらしい項目が出てこない」「とりあえずZIPにして送っているが、本当に安全なのか分からない」という相談を頻繁に受けます。支援先の中には、暗号化されていないZIPを機密情報だと思い込んで社外に送り続けていた会社や、BitLockerをよく理解しないまま有効化し、回復キーの扱いを誤って業務用PCを丸一日使えなくしたケースもありました。私自身も検証用PCで設定を試す中で、権限設定を間違えて自分のフォルダにアクセスできなくなり、バックアップの重要さを痛感したことがあります。今支援している企業でも、Windows11 Homeだけで運用している環境や、在宅勤務で家族共用PCを使わざるを得ない現場が少なくありません。そこでこの記事では、「どの機能がどこまで守ってくれるのか」「HomeとProで現実的に取りうる選択肢は何か」を、実際の業務フローとトラブル例を踏まえて整理しました。画面とにらめっこしている時間を減らし、今日から迷わず運用できる判断材料を提供したいと考えています。